今天在VPS操作的时候, 顺便看了一下uptime, load average显示是9.36, 吓死我了, 于是使用top查看发现是mysqld在作祟。

第一反应就是mysql服务坏掉了, 重启它之后, 效果没有改善。

于是查看nginx的访问日志, 发现183.252.52.0/24这个ip段在频繁访问VPS的某网站。

应该就是CC攻击了, 我想, 因为这个网站是wordpress, 没开缓存!

有网友提出建议说把这个网站301(永久)跳转到百度, 还有的说跳转到工信部网站, 我选择了让它跳转到www.miibeian.gov.cn。

测试发现效果良好, 不过网友提醒”别搞工信部, referrer 指向的是你, 据传说有人因为这样干被抓了, 还是 baidu 好一点儿。”

于是就想, 干脆利用这些流量来测试一下vijos的性能吧, 于是301到了vijos.org。

查看vijos.org的访问日志, 发现攻击者们确实跳转了。

然后询问mrw阿里云的情况(vijos的服务器转移到了阿里云), 他说受到了轻微影响。

手动访问vijos.org, 没有感觉异常。

利用完毕这些流量之后, 使用了iptables命令”iptables -I INPUT -s 183.252.52.0/24 -j DROP”来彻底阻断攻击者们的连接。

于是load average降到了0.65左右。

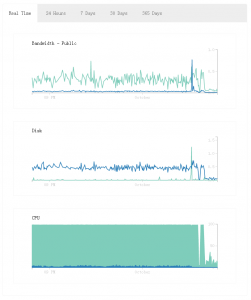

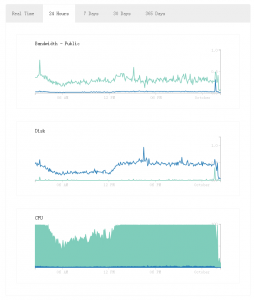

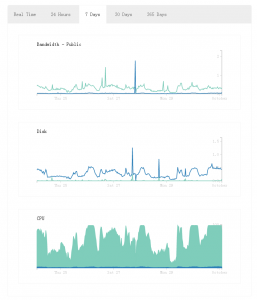

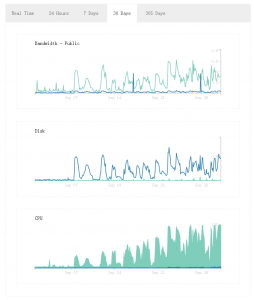

顺便查看了DigitalOcean的管理面板的图线, 如下。

被攻击了好几个月, 我却浑然不知。

攻击应该还在继续, 不过被iptables给ban掉了。

现在强烈谴责183.252.52.0/24这个ip段的一些攻击者, 它们使得万呆VPS上的大量网站无法正常服务。

PS. 物理统练那道看窜的题, 其实没有完全做错, 哈哈哈哈。

PS. 搞了个Raspberry Pi B+玩。

PS. 豆浆机的奶茶喝完了。

发表评论